Начнем с небольшого вопроса – где была сделана эта фотография?

Один из самых простых способов, который можно использовать для определения местоположения объекта, — это поиск похожих изображений в Google или TinEye. Если найти название объекта, будет несложно узнать название места, где он находится. Но этот способ срабатывает не всегда. Поэтому можно попробовать другие методы. Например, проверить то, чего не видно на фотографии, но что может дать важное понимание о самом изображении.

Все файлы содержат в себе ряд дополнительной информации. Речь идет о метаданных, хранящихся внутри файлов. В случае фотографий к метаданным еще добавляется информация от устройствах (так называемые EXIF-данные), которыми они были сделаны.

В метаданных, а также EXIF-данных можно, среди прочего, найти:

- Дату и время создания изображения

- Данные о геолокации

- Модель камеры и параметры создания снимка (диафрагма, выдержка и т.д.)

- Информацию о собственнике снимка

Это может быть полезным при проверке двух аспектов: места и времени создания фотографии, а также того, было ли изображение отредактировано и каким образом.

Как раз информация о геолокации (если она будет в метаданных) может помочь с предельной точностью установить место съемки. Но в то же время наличие данных о геолокации зависит от нескольких факторов. Во-первых, от устройства, которым была сделана фотография. В некоторых камерах или мобильных устройствах может не быть GPS-датчика, фиксирующего координаты. Во-вторых, от желания пользователей мобильных устройств — они могут отключить геолокацию из-за соображений приватности или уменьшения нагрузок на аккумулятор. В-третьих, наличие таких данных зависит от ресурса, на котором фотография была опубликована. Социальные сети Facebook, Twitter или Instagram удаляют метаданные с самих фотографий во время их загрузки на серверы этих ресурсов. Но в то же время они могут непосредственно показывать информацию о местонахождении автора фотографии (а также поста/твита), если он дал доступ к GPS-датчику своего мобильного устройства.

Проверить наличие метаданных довольно просто. Можно загрузить файл фотографии и правой клавишей мыши открыть его свойства. Во вкладке «Подробно» будут собраны все существующие метаданные. Но для более быстрого и эффективного анализа EXIF-данных можно использовать специальные онлайн-ресурсы. Одним из таких ресурсов является Jeffrey’s Exif Viewer. Написанный и выложенный в открытый доступ американским программистом, этот сервис анализирует и показывает всю доступную информацию из метаданных.

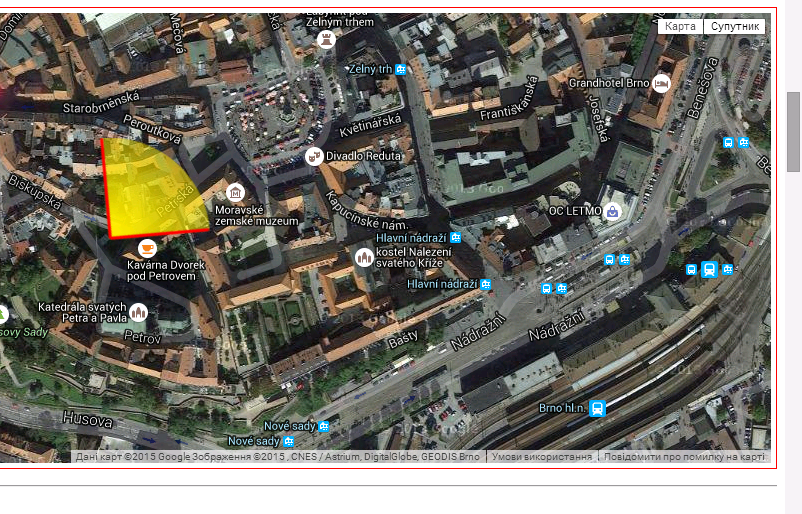

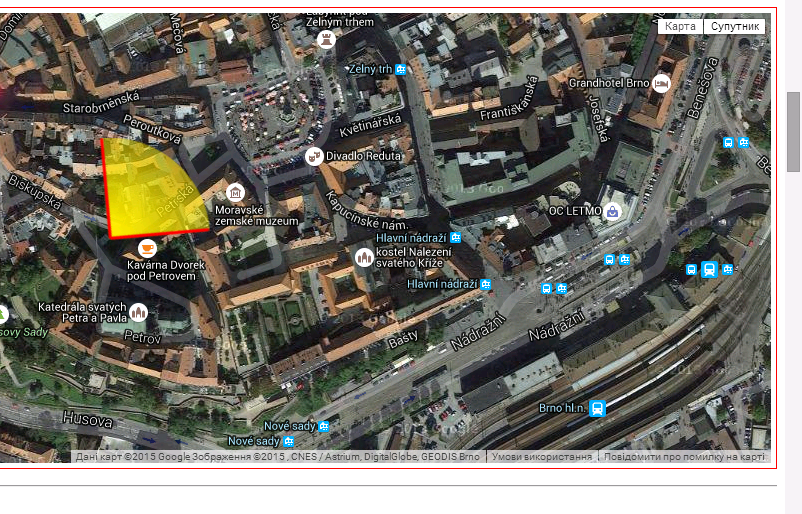

Например, загрузив на этот сервис фотографию, опубликованную в начале текста, мы узнаем, что она была сделана на iPad 6 октября 2013 года в 16^59. Поскольку ссылка на фотографию не была взята с серверов Facebook или Twitter, в метаданных осталась информация о координатах. Удобность Jeffrey’s Exif Viewer заключается в том, что он сразу иллюстрирует эти координаты на картах Google. Таким образом, мы не только можем определить, что фотография сделана в Брно (Чехия), но даже сможем сказать, под каким углом и в каком направлении. Это может быть полезным при проверке информации об определенном объекте.

Другой похожий ресурс для проверки метаданных – FindEXIF.com – работает точно так же и может быть альтернативой Jeffrey’s Exif Viewer. Но в нем нет возможности загрузить фотографии. Сервис работает только с ссылками.

Фотографии из определенных географических мест также можно искать с помощью Panoramio. Этот сервис использует EXIF-данные для публикации фотографий на карте. Впрочем, на Panoramio чаще публикуют пейзажные фотографии из различных мест, чем репортажные фото с разных событий.

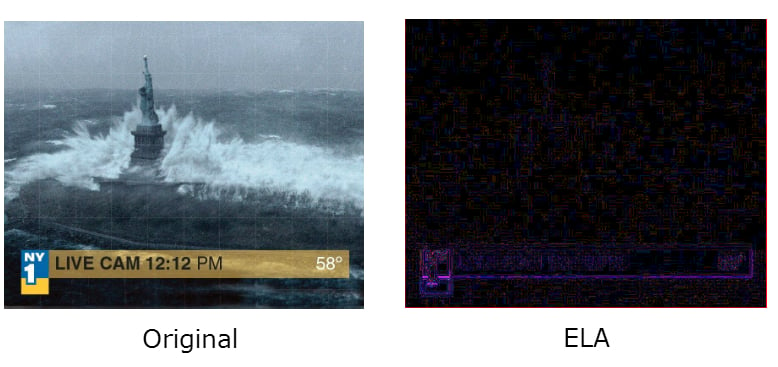

Еще один аспект, при проверке которого могут помочь метаданные, — это информация о том, как изображение было отредактировано. Для этого может быть полезен сервис FotoForensics. На ресурс можно непосредственно загрузить фотографию или просто вставить ссылку на нее. Прежде всего, сервис показывает существующие в файле снимка метаданные, так же как Jeffrey’s Exif Viewer. Из метаданных можно получить информацию как о дате съемки, так и о дате редактирования. Но еще FotoForensics предлагает так называемый ELA (Error Level Alysis) — уровень сжатия файлов. Это своего рода сканнер, которые показывает манипуляции с изображением, даже если они не видны на первый взгляд. Зная специфику этих данных, можно эффективно определять масштабы и тип редактирования снимка. Например, был ли использован фотомонтаж при редактировании изображения.

На странице этого ресурса есть множество материалов с рекомендациями и пробными заданиями для более подробного анализа снимков. Назовем только некоторые из них:

— области одинакового цвета при ELA тоже должны иметь одинаковую яркость. Если при ELA какая-то область изображения светлее другой того же цвета, то ее могли редактировать;

— каждое пересохранение JPEG сжимает изображение, ухудшая его качество. На слишком сжатых изображениях будут видны шумы;

— на смонтированном изображении вставленный объект при ELA будет значительно ярче, чем другие области. Также ярче будут области с высоким контрастом (текст, линия, контур);

— графические редакторы от Adobe оставляют на монотонных областях изображения следы цвета радуги. Эти следы необязательно будут свидетельствовать о фотомонтаже. Чтобы такие следы появились, достаточно сохранить изображение с помощью программ Adobe.

Не каждая фотография, особенно из соцсетей, будет содержать метаданные с датой, автором и местом съемки. Это было бы слишком просто. Но важно помнить, что проверка достоверности контента из Сети – это всегда процесс, при котором части информации собираются из разных источников и с помощью разных инструментов. И чем больше инструментов задействовано в этом процессе, тем более полной будет становиться картина.

Например, еще одним сервисом, определяющим редактирование снимка, является Picture Manipulation Inspector от российской компании SMTDP Tech. Этот сервис, также как и FotoForensics, анализирует структуру изображения и определяет, проводились ли манипуляции с ним (в открытом доступе только демо-версия). В ноябре 2014 года представители SMTDP Tech использовали свою технологию анализа пикселей для проверки на фотомонтаж известного фейкового снимка якобы атаки на малазийский «Боинг», который был показан в эфире «Первого канала». Специалистам не удалось с технической точки зрения установить фотомонтаж, поскольку качество изображения было очень низким. Но фейковую природу этого снимка тогда удалось доказать с помощью других методов.

Если вам известны другие инструменты или способы проверки изображений на фотомонтаж, приглашаем поделиться ими в комментариях.

Автор: Тарас Назарук, для Stopfake.org.